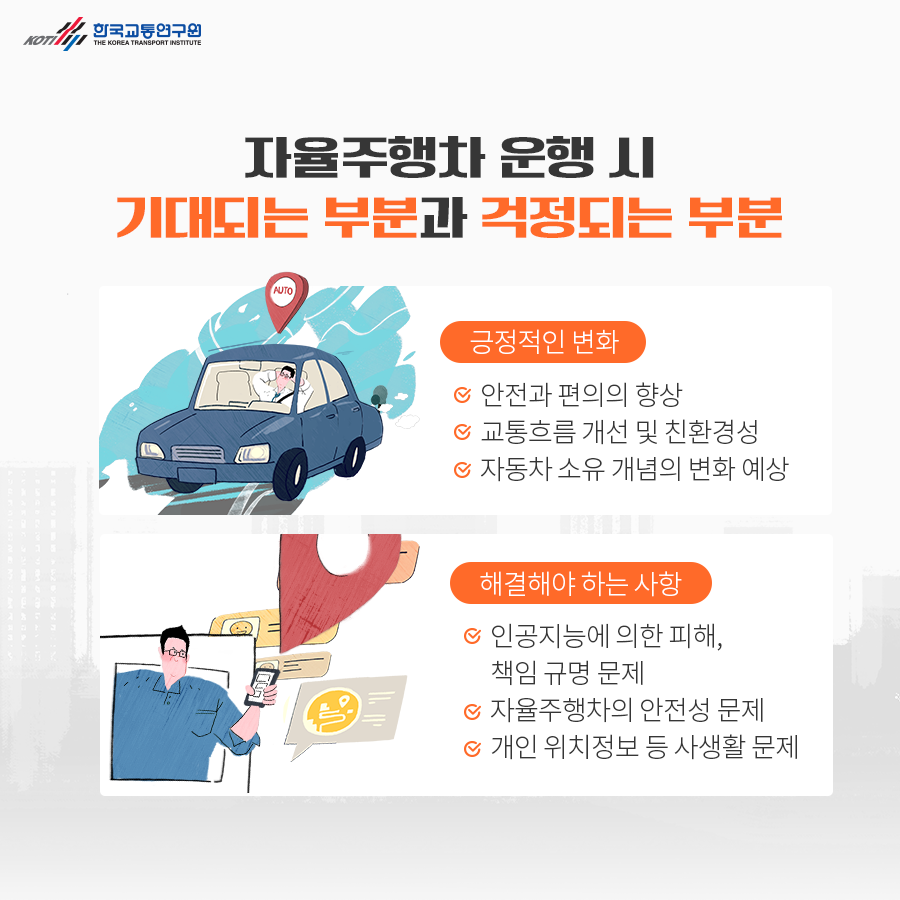

안녕하세요 STARLIKE입니다.오늘은 교내 과학탐구토론대회 개요서 수상작을 게재합니다.참고하시기 바랍니다. 논제는 다음과 같습니다. 자율주행자동차 상용화와 관련해 해결해야 할 문제 3가지를 선정하고 해결하기 위한 창의적인 방법을 과학적 근거와 함께 제시하라.

안녕하세요 STARLIKE입니다.오늘은 교내 과학탐구토론대회 개요서 수상작을 게재합니다.참고하시기 바랍니다. 논제는 다음과 같습니다. 자율주행자동차 상용화와 관련해 해결해야 할 문제 3가지를 선정하고 해결하기 위한 창의적인 방법을 과학적 근거와 함께 제시하라.

主将の我がチームは、自動運転自動車のシステムエラーによって起きる事故を防ぐための解決策が必要だと考えた。 したがって、これに焦点を合わせてロジックエラー、内部システム故障、内部システムハッキングという3つの問題点を選定した。第一に、自動運転自動車中心の判断ロジックによって事故回避時に周辺の車両や歩行者が被害を受ける可能性があり、事故防止ロジックによって混雑地域での正常な運行が難しくなりかねないという問題点がある。 我がチームはこれを解決するための解決策として、EAA & V2C(Exclusive Area for Autonomous & Vehicle to Cloud)を提示する。第二に、我がチームはカメラの誤作動のようなハードウェアおよび内部システム故障時の安全を確保するための解決策として、RIMAシステム(Redundancy & In-Vehicle Network & Manual Switching System & Alarming System)およびV2V通信を活用したSharingシステム構築を提示する。第三に、我がチームはハッキングを通じて安全を脅かすテロリストを防ぐための解決策としてSQUS(Security and Quick Updating System)を提示する。創意的な問題解決策1.自動運転自動車ロジック判断エラーに対する解決策(1)問題状況:自動運転車両の核心技術であるADAS(先端ドライバー支援システム)の中心は、自ら衝突を避けたり、ドライバーが避けるよう警告する「衝突防止システム」だ。 基本的にFCW(前方衝突警告)、FCA(前方衝突防止補助)、BCW(死角衝突警告)がある。 このように自動運転自動車は移動の妨げとなる障害物を避けようとするロジックを持っており、これによる問題状況が発生する可能性がある。問題1)隣の車が急に車線を変えるなどの自動運転車の判断ロジックの範囲から外れる行動をする時、前の車と事故を起こそうとしない自動運転車中心の判断ロジックによって事故を回避する。 この時、自動運転車が人の多い歩道に飛び込んだり、他の車両とぶつかって多くの人とドライバーが怪我をする恐れがある。問題2) 自動運転車両と一般車両が同じ道路で走行する際、一般車両の運転者が自動運転車両の事故防止ロジックを事前に知り、悪意的に自動運転車両の正常走行を妨害することがある。(2) 解決策:EAA & V2C(自動運転車専用地域&中央統制=Exclusive Area For Autonomous & Vehicle to Cloud)- EAA(Exclusive Area for Autonomous):自動運転車専用地域として現在韓国、日本などで施行されているバス専用車線と似た制度である。 一般車両が自動運転車を妨害するなどの行為を未然に防止するため、自動運転車だけが使用可能な地域を作っておくことだ。 一般車両と自動運転車両間の道路区分のためにはred laneを使用する。 現在使われている次善の色にはwhite、skyblue、yellowがあるが、円錐細胞にred系を見る長波長細胞であるロー細胞が最も多く、遠くからもredlaneが目立ちやすく最も効果的だ。 *EAAは、一般車両が自動運転車両を意図的に妨害することを未然に遮断するのに効果的である可能性があるが、実質的に一般車両が自動運転車両を妨害する状況や事故が発生しうる状況で自動運転車両が抜け出すための解決策が必要なので、V2Cを提示する。- Vehicle to Cloud:すべての自動運転自動車の経路および現状をCloudに送信してIoTプラットフォームベースの自動運転管制プラットフォームを開発する。 これにより、一般車両、歩行者、自動運転車などすべての交通状況を制御し、円滑かつ安全な運行が可能となる。(i) 交差点内の信号現示:信号情報を収集し、自動運転車が安全走行できるよう支援を強化する。(ii) 歩行者Care:自動運転車による赤外線及び映像検知で歩行者の現在位置を把握し、交差点など事故多発地域における歩行者徒歩安全支援を強化する。(ii)道路環境監視:主要地点の路面情報を収集して事故及び危険地域を迂回できる経路を提示して自動運転支援することである車両の走行状態、道路交通情報を収集し、リアルタイムの現状を把握して迅速な解決策を提示する。 2. 自動運転自動車の内部システム及びハードウェア故障解決策(1)の問題状況:2018年3月テスラ自動運転自動車事故が太陽逆光による認識エラーで発生する。 つまり、意外な気候現象による状況で自動運転車の判断能力が低下したのだ。 このようなセンサー認識率の低下やセンサー誤作動の問題により、専門家らはセンサー開発とV2X(双方向通信)に焦点を当てているが、実質的にセンサーが故障した状態で運転者が事故状況から抜け出す明確な解決策は不足している。 – センサー故障時、車両周辺の状況に対する認識が不可能で正確な経路や危険状況を予測できない。 – アクチュエータ故障時、決められた経路へ移動することが不可能となり、急カーブや方向転換に困難が生じる。 – ECU故障時はエンジン、自動変速機などの急ブレーキ制御装置など急制動装置の緊急始動制御不能といったシステム構築(Redundancy & In-Vehicle Network & Manual Switching System & Alarming System)-Redundancy:センサー、アクチュエータ、ECU故障による誤作動に備えてすぐ交換できる予備部品を2つ以上車内に設置して補完する。- In-Vehicle Network:車が故障したH/Wを車内に設置されているRedundancyに自動的に交換できるよう、車内バックアップシステムと内部システムのエラー及びハッキング時に対応できる予備システムを作る。 – Manual Switching:故障したH/Wがすべて交換された後も同じ状況が再び繰り返されるなど、完全に危険から抜け出すことはできないため、危険な状況から優先的に抜け出すため、運転者が直接運転するように切り替える。 – Alarming System:3レベルの自動運転自動車の場合、晴天のような限定的な条件で自動運転はできない。 しかし、2016年5月の3レベルのテスラ自動運転車事故当時、ドライバーは37分の走行時間のうち25秒間だけ運転するなど、自動運転の危険性に対する人の警戒心が足りない。 それだけでなく、搭乗者が寝たり居眠りしたりする状態だと手動運転が難しくなる。 この部分を現在の危険状況を搭乗者に知らせるAlarming Systemを開発、使用して解決する。(3)解決策2 Sharing(feat. V2V):特定自動運転車のセンサー故障時、V2V通信(自動車と自動車間の直接的な通信)を活用して最寄りの自動運転車と連結した後、伝達された経路を利用して安全な場所に案内されるシステムを開発する。 アクチュエータやECU故障時に独自の移動自体が危険であるため、他の車両とハードウェアを通じた接続で移動できるようにする。 3. ハッキングによるテロを防止するための解決策(1)自動運転車内部システムハッキング(i)自動運転車ハッキング問題点:2016年テスラの自動運転車をハッキングした事例が提示される。 また、2015年ブラックハットカンファレンスでチャーリー·ミラーとクリス·バラセックが車両インフォテインメントシステムをハッキングし、車両のブレーキ、ハンドルなど重要な部品を遠隔で操縦する。 自動運転自動車が商用化されれば、このようなハッキングによって安全を脅かすテロリストが増える可能性が高い。(ii)自動運転自動車ハッキング経路:自動車は自動車を動かす直接的な装置である駆動部、自動車を制御する電子制御装置(ECU)、外部と連結できるインフォテインメント(Infotainment)システムに区分される。 ECU間のデータ伝送及び交換は、CAN(Controller Area Network)コントローラ(コンピュータのデータ伝送通路)を通じて行われる。(ii)車内システムセキュリティ脅威-ECUセキュリティ脅威:組込みシステムでセキュリティ設計が不十分でECU SW欠陥によるセキュリティ脅威が存在し、不法アクセス及び偽装ECUなどの攻撃に脆弱でECU操作権限を獲得する可能性がある。 – センサーが送信した情報を変調してECUが異常な作動をするよう誘導する。 – アクチュエータセキュリティ脅威:ECUが送信された制御命令を実行してCAN制御命令を実行すると、すなわち、誤った制御されるシジを見つけて操作することでブレーキ、変速機などの中核部品を遠隔で制御できる。 テロリストがCANに進入してECUを操作すると、自動車を急発進、急停車させたり部品が作動しないようにするなどの操作ができる。(iv)車両外部システムセキュリティ脅威:車両と外部を連結するV2Xネットワークや車両とモバイル機器間の通信技術V2Nのようなインフォテインメントシステムを攻撃し、車両事故を誘発し誤作動を起こし悪性コードを設置できる。(2) 解決策:SQUS導入(Security Quick Updating System):セキュリティのためのCyber Security ソリューションを継続的に高速で使用して安全にO/自動運転し、自動運転してO継続的に行う。(i)Cyber Security Processの各場合についてセキュリティ試験を定期的に行い、搭乗者の安全を確保できる自動車開発プロセスを強化·アップデートする方法であるCyber Security Processを行う。 – System Development: H/Wとソフトウェア間のインターフェース及びデータの流れを整備し、セキュリティの高い方法を開発·補完する。 車内接続システムがハッキングされないようにする。 – Hardware Development: H/W設計で潜在的に脆弱な部分を識別し解決できるセキュリティプログラムを開発する。

.jpg)

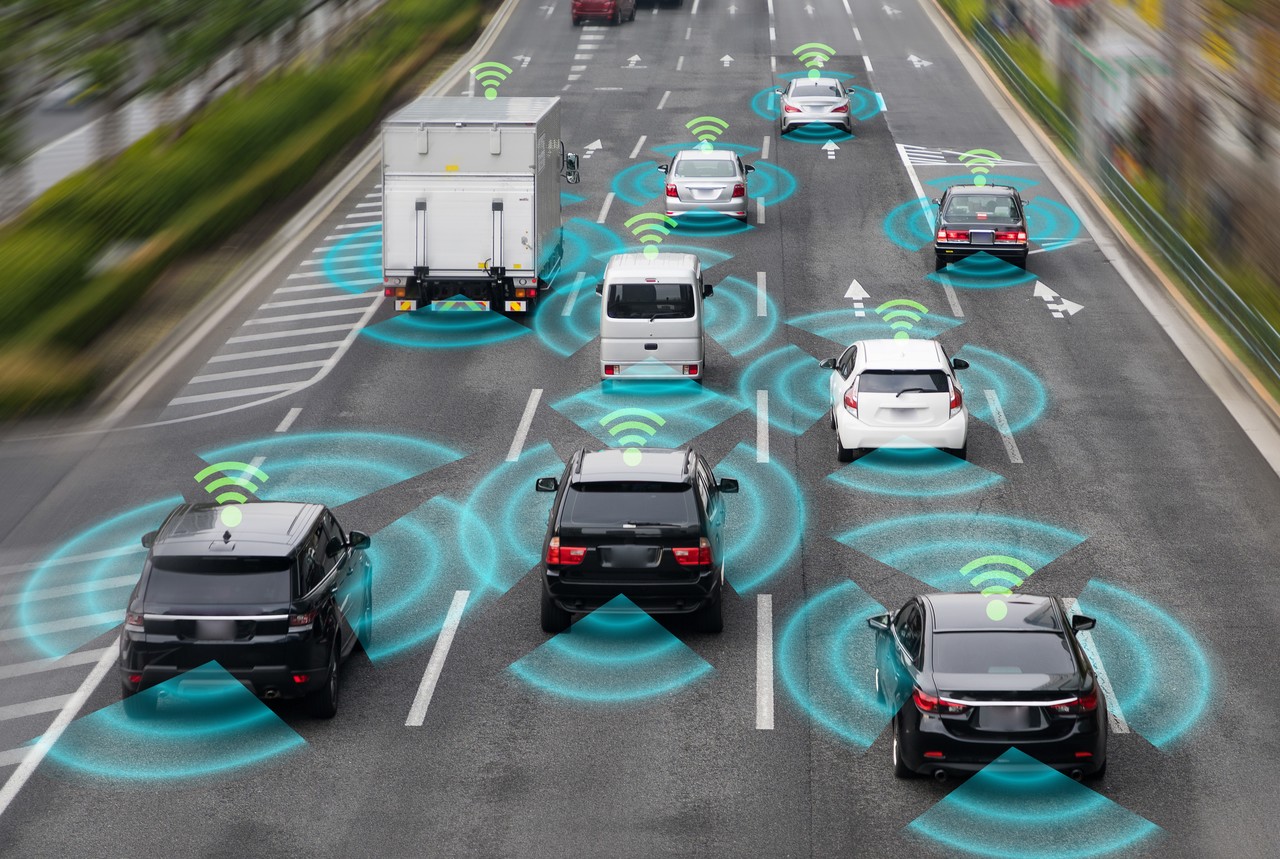

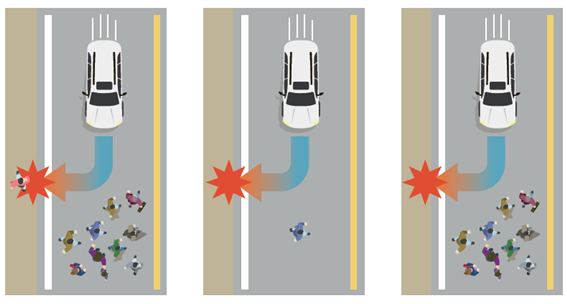

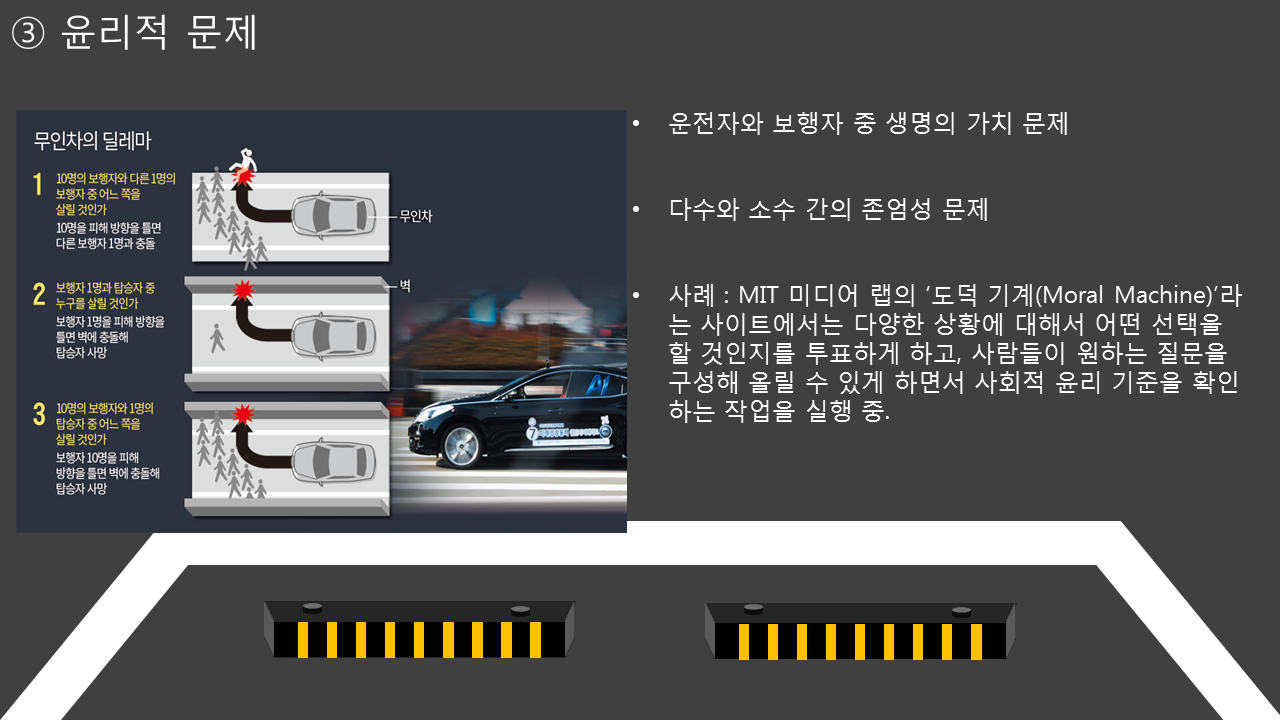

주장인 우리 팀은 자율주행 자동차 시스템 오류로 인해 일어나는 사고를 막기 위한 해결책이 필요하다고 생각했다. 따라서 이에 초점을 맞추어 로직 에러, 내부 시스템 고장, 내부 시스템 해킹이라는 세 가지 문제점을 선정하였다.첫째, 자율주행 자동차 중심의 판단 로직에 의해 사고 회피 시 주변 차량이나 보행자가 피해를 입을 수 있으며, 사고 방지 로직에 의해 혼잡 지역에서의 정상적인 운행이 어려워질 수 있는 문제점이 있다. 우리 팀은 이를 해결하기 위한 해결책으로 EAA & V2C(Exclusive Area for Automous & Vehicle to Cloud)를 제시한다.둘째, 우리 팀은 카메라 오작동과 같은 하드웨어 및 내부 시스템 고장 시 안전을 확보하기 위한 해결책으로 RIMA 시스템(Redundancy & In-Vehicle Network & Manual Switching System & Alarming System) 및 V2V 통신을 활용한 Sharing 시스템 구축을 제시한다.셋째, 우리 팀은 해킹을 통해 안전을 위협하는 테러리스트를 막기 위한 해결책으로 SQUS(Security and Quick Updateing System)를 제시한다.창의적인 문제해결책1. 자율주행자동차 로직 판단 오류에 대한 해결책(1) 문제상황: 자율주행차량의 핵심기술인 ADAS(첨단운전자보조시스템)의 중심은 스스로 충돌을 피하거나 운전자가 피하도록 경고하는 ‘충돌방지 시스템’이다. 기본적으로 FCW(전방충돌경고) FCA(전방충돌방지보조) BCW(사각충돌경고)가 있다. 이처럼 자율주행차는 이동에 방해가 되는 장애물을 피하려는 로직을 갖고 있어 이로 인한 문제 상황이 발생할 수 있다.문제1) 옆차가 갑자기 차선을 바꾸는 등 자율주행차의 판단 로직 범위를 벗어나는 행동을 할 때 앞차와 사고를 내지 않으려는 자율주행차 중심의 판단 로직에 의해 사고를 회피한다. 이때 자율주행차가 사람이 많은 인도로 뛰어들거나 다른 차량과 부딪혀 많은 사람과 운전자가 다칠 수 있다.문제2) 자율주행차량과 일반차량이 같은 도로에서 주행할 때 일반차량 운전자가 자율주행차량의 사고방지 로직을 사전에 알고 악의적으로 자율주행차량의 정상주행을 방해할 수 있다.(2) 해결책: EAA & V2C(자율주행차 전용지역&중앙통제=Exclusive Area For Automous & Vehicle to Cloud)-EAA(Exclusive Area for Automous): 자율주행차 전용지역으로 현재 한국, 일본 등에서 시행되고 있는 버스전용차로와 유사한 제도다. 일반 차량이 자율주행차를 방해하는 등의 행위를 미연에 방지하기 위해 자율주행차만 사용 가능한 지역을 만들어 놓는 것이다. 일반 차량과 자율주행 차량 간 도로 구분을 위해서는 red lane을 사용한다. 현재 사용되고 있는 차선의 색으로는 white, skyblue, yellow가 있는데 원추세포에 red계를 보는 장파장세포인 로우세포가 가장 많고 멀리서도 redlane이 눈에 띄기 쉬워 가장 효과적이다. *EAA는 일반 차량이 자율주행 차량을 의도적으로 방해하는 것을 미연에 차단하는데 효과적일 수 있지만 실질적으로 일반 차량이 자율주행 차량을 방해하는 상황이나 사고가 발생할 수 있는 상황에서 자율주행 차량이 빠져나오기 위한 해결책이 필요하므로 V2C를 제시한다.- Vehicle to Cloud: 모든 자율주행 자동차 경로 및 현황을 Cloud에 전송해 IoT 플랫폼 기반 자율주행 관제 플랫폼을 개발한다. 이를 통해 일반 차량, 보행자, 자율주행차 등 모든 교통상황을 제어해 원활하고 안전한 운행이 가능해진다.(i) 교차로 내 신호 현시: 신호 정보를 수집해 자율주행차가 안전 주행할 수 있도록 지원을 강화한다.(ii) 보행자 Care: 자율주행차 적외선 및 영상 감지로 보행자의 현재 위치를 파악하고 교차로 등 사고 다발 지역에서 보행자 도보 안전 지원을 강화한다.(ii) 도로 환경 감시: 주요 지점 노면 정보를 수집하여 사고 및 위험 지역을 우회할 수 있는 경로를 제시하고 자율주행 지원하는 것인 차량의 주행 상태, 도로 교통 정보를 수집하고 실시간 현황을 파악하여 신속한 해결책을 제시한다. 2. 자율주행 자동차 내부 시스템 및 하드웨어 고장 해결책(1) 문제 상황: 2018년 3월 테슬라 자율주행 자동차 사고가 태양광으로 인한 인식 오류로 발생하다. 즉 의외의 기후현상으로 인한 상황에서 자율주행차의 판단능력이 떨어진 것이다. 이 같은 센서 인식률 저하와 센서 오작동 문제로 전문가들은 센서 개발과 V2X(양방향 통신)에 초점을 맞추고 있지만 실질적으로 센서가 고장난 상태에서 운전자가 사고 상황에서 벗어날 뚜렷한 해결책은 부족하다. – 센서 고장 시 차량 주변 상황에 대한 인식이 불가능해 정확한 경로나 위험 상황을 예측할 수 없다. – 액추에이터 고장 시 정해진 경로로 이동하는 것이 불가능해져 급커브나 방향 전환에 어려움이 생긴다. – ECU 고장 시 엔진, 자동변속기 등 급제동 제어장치 등 급제동 장치의 긴급 시동 제어 불능과 같은 시스템 구축(Redundancy & In-Vehicle Network) & Manual Switching System & Alarming System)-Redundancy : 센서, 액추에이터, ECU 고장으로 인한 오작동에 대비하여 바로 교체할 수 있는 예비 부품을 2개 이상 차량 내에 설치하여 보완한다.- In-Vehicle Network: 차량이 고장난 H/W를 차량 내에 설치된 Redundancy로 자동 교체할 수 있도록 차량 내 백업 시스템과 내부 시스템 오류 및 해킹 시 대응할 수 있는 예비 시스템을 만든다. – Manual Switching: 고장난 H/W가 모두 교체된 후에도 같은 상황이 다시 반복되는 등 완전히 위험에서 벗어날 수 없기 때문에 위험한 상황에서 우선적으로 벗어나기 위해 운전자가 직접 운전하도록 전환한다. – Alarming System: 3레벨 자율주행차의 경우 맑은 날씨와 같은 제한적인 조건에서 자율주행이 불가능하다. 그러나 2016년 5월 3단계 테슬라 자율주행차 사고 당시 운전자들은 37분의 주행시간 중 25초만 운전하는 등 자율주행 위험에 대한 사람들의 경각심이 부족하다. 뿐만 아니라 탑승자가 자거나 졸고 있는 상태라면 수동운전이 어려워진다. 이 부분을 현재 위험 상황을 탑승자에게 알려주는 Alarming System을 개발, 사용하여 해결한다.(3)해결책 2 Sharing (feat. V2V) : 특정 자율주행차의 센서 고장 시 V2V 통신(자동차와 자동차 간 직접적인 통신)을 활용하여 가장 가까운 자율주행차와 연결한 후 전달된 경로를 이용하여 안전한 장소로 안내되는 시스템을 개발한다. 액추에이터나 ECU 고장 시 자체 이동 자체가 위험하기 때문에 다른 차량과 하드웨어를 통한 연결로 이동할 수 있도록 한다. 3. 해킹으로 인한 테러를 방지하기 위한 해결책(1) 자율주행차 내부시스템 해킹(i) 자율주행차 해킹 문제점: 2016년 테슬라의 자율주행차 해킹 사례가 제시된다. 또 2015년 블랙햇 컨퍼런스에서 찰리 밀러와 크리스 발라섹이 차량 인포테인먼트 시스템을 해킹해 차량 브레이크, 핸들 등 중요한 부품을 원격으로 조종한다. 자율주행자동차가 상용화되면 이 같은 해킹으로 인해 안전을 위협하는 테러리스트가 늘어날 가능성이 높다.(ii) 자율주행자동차 해킹 경로: 자동차는 자동차를 움직이는 직접적인 장치인 구동부, 자동차를 제어하는 전자제어장치(ECU), 외부와 연결할 수 있는 인포테인먼트(Infotainment) 시스템으로 구분된다. ECU간 데이터 전송 및 교환은 CAN(Controller Area Network) 컨트롤러(컴퓨터의 데이터 전송 통로)를 통해 이루어진다.(ii) 차량 내 시스템 보안 위협 – ECU 보안 위협 : 임베디드 시스템에서 보안 설계가 미흡하고 ECUSW 결함으로 인한 보안 위협이 존재하며 불법 접근 및 위장 ECU 등의 공격에 취약하여 ECU 조작 권한을 획득할 가능성이 있다. – 센서가 송신한 정보를 변조하여 ECU가 비정상적인 작동을 하도록 유도한다. – 액추에이터 보안위협: ECU가 전송된 제어명령을 실행해 CAN 제어명령을 실행하면, 즉 잘못된 제어되는 시지를 찾아 조작함으로써 브레이크, 변속기 등 핵심부품을 원격으로 제어할 수 있다. 테러리스트가 CAN에 진입해 ECU를 조작하면 자동차를 급발진, 급정거시키거나 부품이 작동하지 않도록 하는 등의 조작이 가능하다.(iv)차량 외부 시스템 보안 위협: 차량과 외부를 연결하는 V2X 네트워크나 차량과 모바일 기기 간 통신 기술 V2N과 같은 인포테인먼트 시스템을 공격하여 차량 사고를 유발하고 오작동을 일으켜 악성코드를 설치할 수 있다.(2) 해결책: SQUS 도입(Security Quick Updateing System): 보안을 위한 Cyber Security 솔루션을 지속적으로 고속으로 사용하여 안전하게 O/자율주행하고 자율주행하여 O 지속적으로 수행한다. (i)Cyber Security Process의 각 경우에 대해 보안시험을 정기적으로 실시하여 탑승자의 안전을 확보할 수 있는 자동차 개발 프로세스를 강화·업데이트하는 방법인 Cyber Security Process를 실시한다. – System Development: H/W와 소프트웨어 간 인터페이스 및 데이터 흐름을 정비하고 보안이 높은 방법을 개발·보완한다. 차내 접속 시스템이 해킹당하지 않도록 한다. – Hardware Development: H/W 설계에서 잠재적으로 취약한 부분을 식별하고 해결할 수 있는 보안 프로그램을 개발한다.